En esta ocasión hablaremos del novedoso kali purple una versión de kali linux enfocada en equipos de ataque y defensa de infraestructura. Para poder entender bien la base de esta versión del sistema debemos comprender los roles importantes de la ciberseguridad.

Red Team (Equipo Rojo): Son las personas encargadas de identificar vulnerabilidades en infraestructura, además de en ocasiones realizar la explotación de los servicios en caso de ser necesario.

Blue Team(Equipo Azul): Son las personas que realizan todo lo contrario del Red Team ya que son los encargados de la seguridad defensiva o en pocas palabras proteger la infraestructura mediante la actualización de servicios, mitigación de vulnerabilidades entre otros roles más.

Es aquí cuando se combinan los colores rojo y azul = purpura. Hablando de una manera más técnica el personal que trabaja en ocasiones en búsqueda de vulnerabilidades (ejerciendo rol de red team) también debe llevar a cabo actividades de blue team esto por muchos motivos entre los cuales son:

- Solamente se tiene una persona encargada de la infraestructura (pentester) pero también debe ejercer actividades de blue team por falta de presupuesto o personal.

- El equipo de blue team también deben conocer los modelos de ataque, porque se podría perder una lógica… Es decir, si yo quiero defender, también debo aprender como atacan.

- Simplemente estudiar de forma proactiva los 2 roles mencionados anteriormente

Una vez abordada esta teórica básica sobre las actividades que se desarrollan en ciberseguridad, podemos entender que Kali Purple es una distribución dedicada para que las personas puedan llevar a cabo distintos roles, como por ejemplo:

- Operaciones prácticas: Virtualización de sistemas, firewalls, VLAN, Web Application Firewall, SIEM, IDS/IPS

- Red team: Pruebas de penetración y búsqueda de vulnerabilidades

- Prácticas de Blue Team: Configuración de reglan para Firewall, IDS/IPS.

También es importante mencionar que esta versión de kali es un proyecto desarrollado y propuesto por la misma comunidad de ciberseguridad donde todo comenzó como una prueba de concepto (basado en una necesidad del día a día por los mismos usuarios) con el objetivo de que la seguridad ofensiva y defensiva sea mas accesible y disponible en todo momento para todos los sectores de la ciberseguridad. Hablemos pues ahora sobre todo lo que contiene esta novedosa distribución

Herramientas

Como se mencionó anteriormente este proyecto es gestionado por la comunidad y este es importante mencionarlo porque así como dedicaron el tiempo para hacer esta versión posible, también los bugs o integraciones de nuevas herramientas se llevarán después de un conjunto de pruebas. Actualmente Kali Purple cuenta con un poco más de 100 herramientas de las cuales se van enumerar algunas a continuación:

- ZAP Proxy

- Yara

- TheHive

- Wazuh

- Wireshark

- Spiderfoot

- Maltego

- ExploitDB

- Ollydb

- Nignx

- OS Framework

- ClamAV

- HashRAT

- Impacket

- Cyberchef

- Arkime

- Docker

- Malcolm

- Elastic Stack

- GVM

ISOS

En la wiki oficial mencionan que se está trabajando en 3 versiones de la distribución:

- Kali Purple: Contiene todas las utilerías mencionadas anteriormente y es el objetivo principal de esta información.

- Malcolm – based on Kali: Para comprender esta imagen ISO debemos hablar primero de Malcolm: es un potente conjunto de herramientas de análisis de tráfico de red esto ayudará a poder complementar una solución en la red y kali purple ya que nativamente puedes automatizar el análisis de trafico de forma automatizada además de otros objetivos.

- Hedgehog – based on Kali: Es un tipo de Appliance que se integra con Malcolm

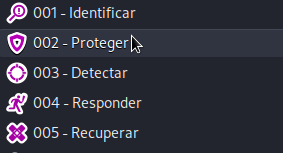

Estructura de menú de opciones

Los menús de Kali Purple están pensados en el modelo de NIST Framework donde su principal objetivo es ayudar a las empresas de todos los tamaños a comprender, gestionar y reducir los riesgos cibernéticos y proteger sus redes y datos, proporcionando un lenguaje común y un resumen de las mejores prácticas en ciberseguridad.

- Identificar: Desarrollar una comprensión organizacional para administrar el riesgo de seguridad cibernética para sistemas, personas, activos, datos y capacidades

- Proteger: Desarrollar e implementar medidas de seguridad adecuadas para garantizar la entrega de servicios críticos.

- Detectar: Desarrollar e implementar actividades apropiadas para identificar la ocurrencia de un evento de seguridad cibernética

- Responder: Desarrollar e implementar actividades apropiadas para tomar medidas con respecto a un incidente detectado de seguridad cibernética.

- Recuperar: – Desarrollar e implementar actividades apropiadas para mantener los planes de resiliencia y restablecer cualquier capacidad o servicio que se haya visto afectado debido a un incidente de seguridad cibernética

Aquí es donde podemos comprender que en Kali Purple cada sección tiene las herramientas asignadas según sea la categoría asignada donde si se trata de identificar se integran herramientas que ayuden a los equipos con la búsqueda y rápida identificación.

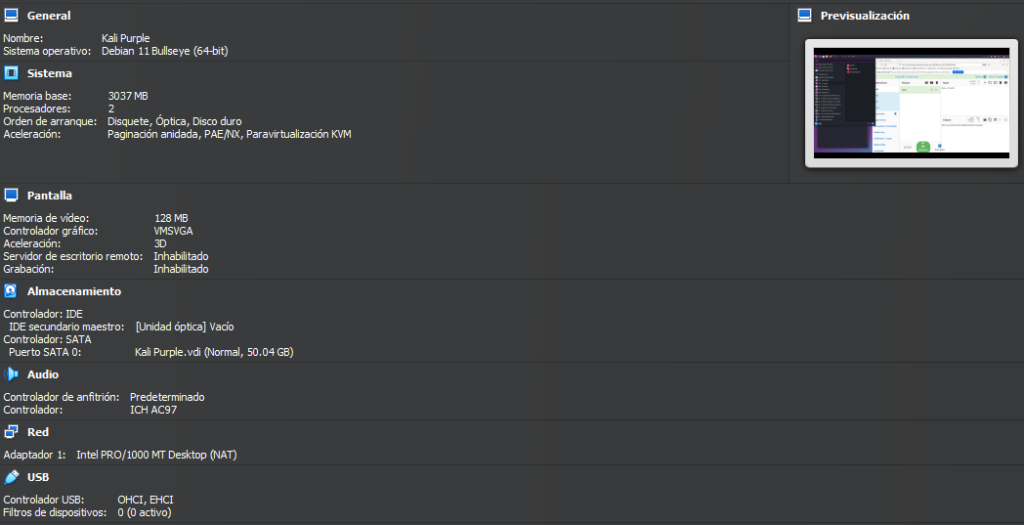

Características necesarias

Basado en que Kali Purple es una novedad, los usuarios muy seguramente realizarán pruebas en máquinas virtuales luego de realizar algunas pruebas de rendimiento en VirtualBox te podría recomendar las siguiente características:

- RAM: 4GB (Es es para que puedas realizar pruebas de forma fluida aunque puede bajarlo a 3GB)

- Disco: 50GB (Dado que son varias herramientas y un conjunto de integraciones, también te recomiendo usar un SSD para que el rendimiento de tu VM sea más fluida)

- CPU: 2 CPU

Esto no quiere decir que todo te pueda ir fluido actualmente, sino más bien todo dependerá de los componentes de cada usuario, así como también implica las herramientas que vas a integrar como por ejemplo si piensas ejecutar varios servicios en tu Kali purple claramente debes aumentar los recursos de tu VM.

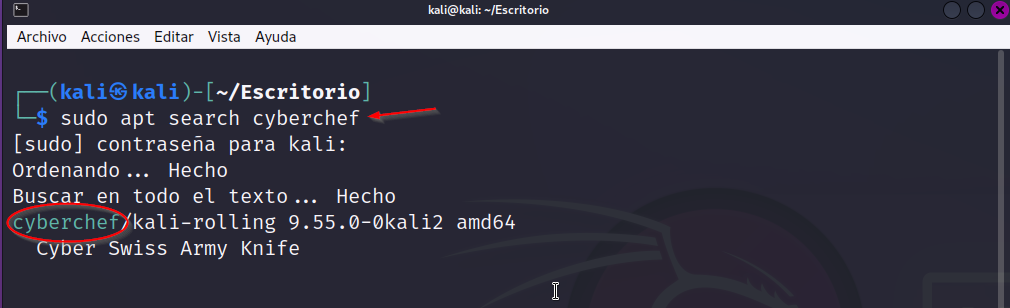

Instalación de la primer herramienta

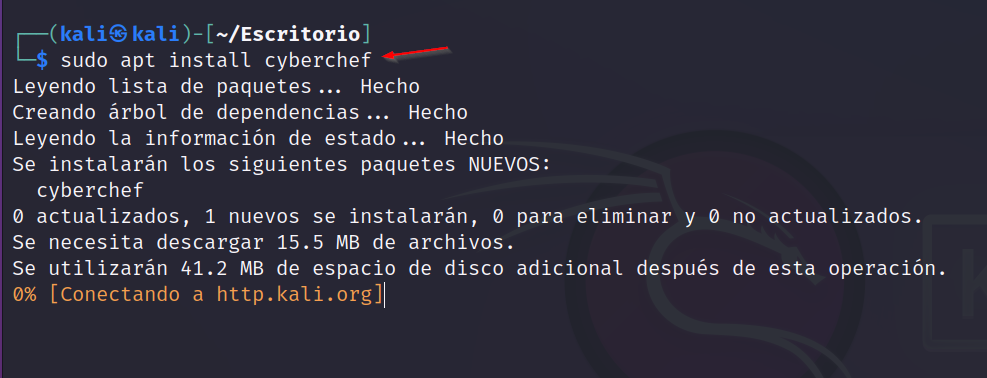

Como es normal en las distribuciones Linux con algunos comandos básicos realizaremos la instalación básica de una herramienta muy usada en el mundo de la ciberseguridad cyberchef

1. Ejecutaremos el comando ‘sudo apt search cyberchef’ para ver si tenemos disponible la herramienta disponible y ubicar como se mandará llamar para la instalación

2. Realizamos la instalación de cyberchef

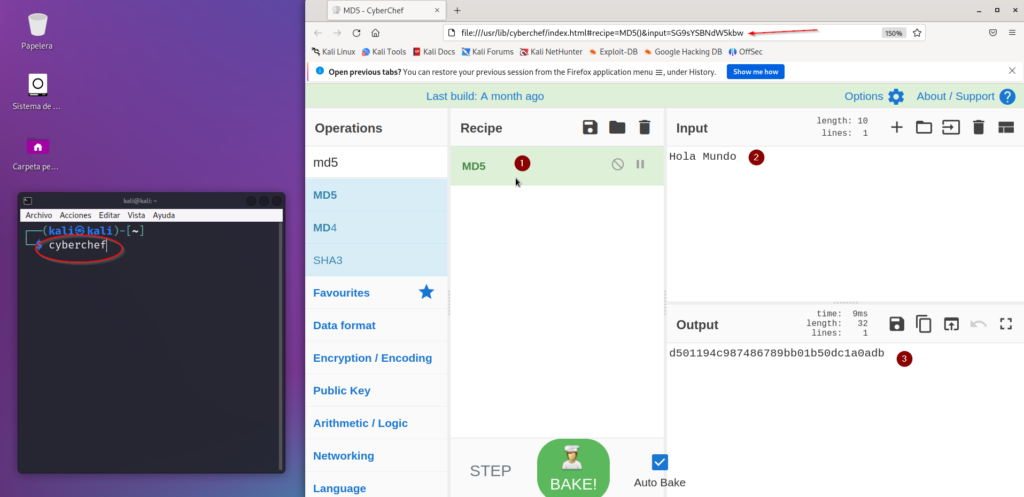

3. Probaremos ahora como se utiliza cyberchef mediante la terminal

Ahora como puedes observar simplemente basta con ejecutar cyberchef en la terminar y esto ejecutará de forma local la interfaz cuando lo requieras. Esto solamente es una primer prueba claramente cyberchef está totalmente abierto y disponible cuando lo requieras en tu Kali Linux.

Esperamos que la comunidad siga realizando estos tan esperados aportes para que en conjunto colaboremos realizando pruebas en el sistema y claramente aportar nuevas ideas de integración.